Se descubre que más de 9 millones de Smartphones de Huawei se encuentran comprometidos por un Troyano

- Última Actualización: 26 Nov 2021

En un informe realizado por la empresa de ciberseguridad DrWeb, han descubierto al menos 9.3 millones de dispositivos Android han sido infectados por una nueva clase de malware que se oculta en docenas de juegos de arcade, shooter y estrategia en el mercado AppGallery de Huawei, con el fin de robar la información del dispositivo y los números de teléfono móvil de las víctimas.

La campaña para móviles fue revelada por investigadores de Doctor Web, que clasificaron el troyano como «Android.Cynos.7.origin», debido a que el malware es una versión modificada del malware Cynos. Del total registrado, se ha identificado 190 juegos maliciosos, algunos estaban diseñados para dirigirse a usuarios de habla rusa, mientras que otros estaban dirigidos al público chino o internacional.

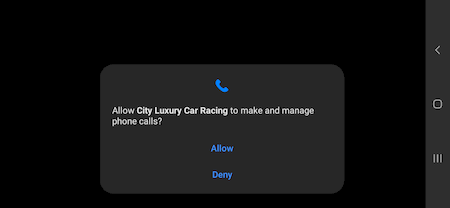

Una vez instaladas, las aplicaciones solicitaban a las víctimas permiso para realizar y gestionar llamadas telefónicas, utilizando el acceso para recopilar sus números de teléfono junto con otra información del dispositivo, como la geolocalización, los parámetros de la red móvil y los metadatos del sistema.

Cuando el usuario concede el permiso, el troyano recoge y envía la siguiente información a un servidor remoto:

- Códigos MCC y MNC del operador móvil.

- Localización del dispositivo basada en las coordenadas GPS o en los datos de la red móvil y del punto de acceso Wi-Fi (cuando la aplicación tiene permiso para acceder a la localización).

- Códigos MCC y MNC del operador móvil.

- ID de celda GSM y código de área de localización GSM (cuando la aplicación tiene permiso para acceder a la localización).

- ID del dispositivo generado por la aplicación troyanizada (algunas modificaciones del troyano utilizan el IMEI del dispositivo como ID; algunas modificaciones también envían el código IMSI, como SHA1: 8cce3b7c41a185919c4e7735176087b2e503741e).

- Modelo de dispositivo.

- El fabricante.

- Una versión del SDK de Android.

- La resolución de la pantalla.

- El tipo de conexión a Internet.

- El nombre de la CPU.

- El hash md5 del archivo apk de la aplicación.

- La versión de la aplicación.

- companyID-un parámetro de los metadatos de la aplicación.

- appID-un parámetro de los metadatos de la aplicación.

«A primera vista, una filtración de números de teléfono móvil puede parecer un problema insignificante. Sin embargo, en realidad puede perjudicar seriamente a los usuarios, sobre todo teniendo en cuenta que los niños son el principal público objetivo de los juegos», señalan los investigadores de Doctor Web.

«Aunque el número de teléfono móvil esté registrado a nombre de un adulto, la descarga de un juego infantil puede indicar con toda probabilidad que es el niño quien realmente utiliza el teléfono móvil. Es muy dudoso que los padres quieran que los datos mencionados sobre el teléfono se transfieran no sólo a servidores extranjeros desconocidos, sino a cualquier otra persona en general.»

Aunque las aplicaciones plagadas de malware ya han sido eliminadas de las tiendas de aplicaciones, los usuarios que las hayan instalado en sus dispositivos tendrán que eliminarlas manualmente para evitar que sigan siendo explotadas.

No es primera vez que la AppGallery de Huawei este en vuelta en estas polémicas. Ya en el pasado, se ha estado registrando que un malware llamado como «Joker» (Un malware del tipo troyano) ha estado instalándose en diferentes dispositivos de Huawei, usando la tienda de aplicaciones como vector de acceso. Anteriormente, esto también lo realizaba en la tienda de Google Play, pero debido a la mejora de esta última, se logra detectar (al menos de manera óptima) cuando una aplicación tiene o no un malware. Pero en la AppGallery, no se ve que este tipo de medidas se encuentre del todo pulida, ya que se han detectado una gran variante de malwares para los usuarios de esta compañía.